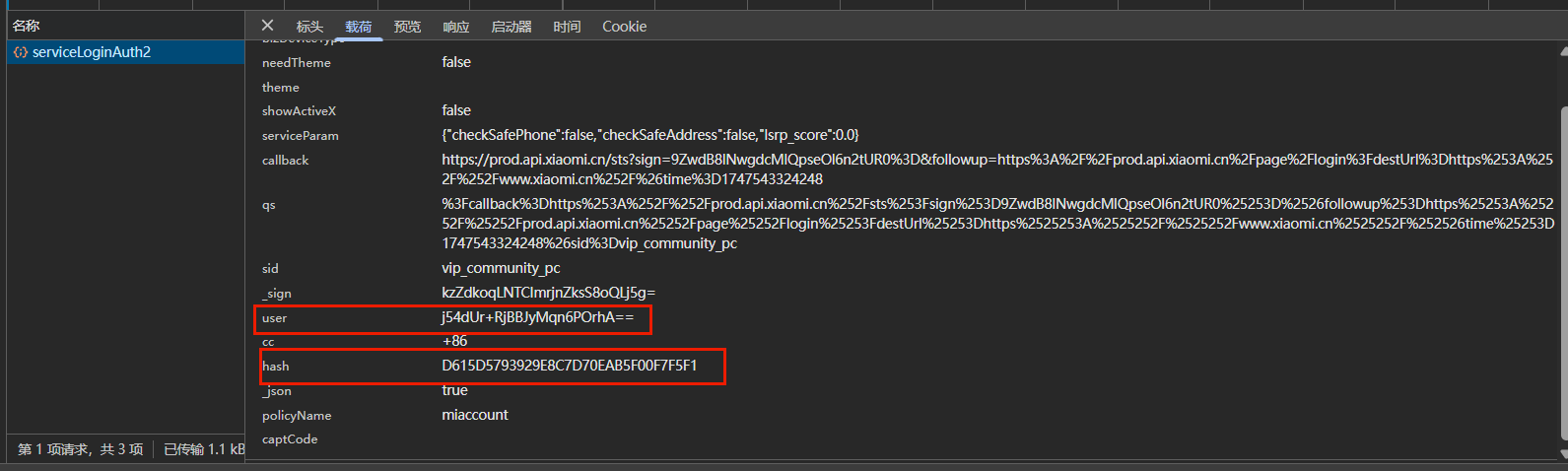

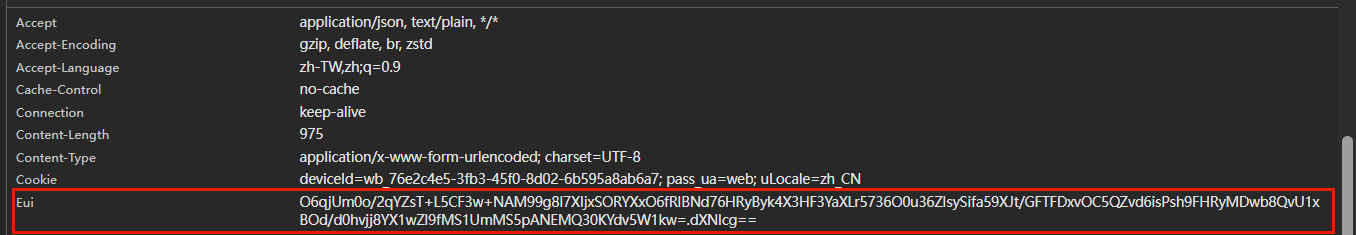

經過測試,在Post請求包裏面 user 和 hash 需要逆向。以及在headers頭部需要逆向 EUI

hash參數:

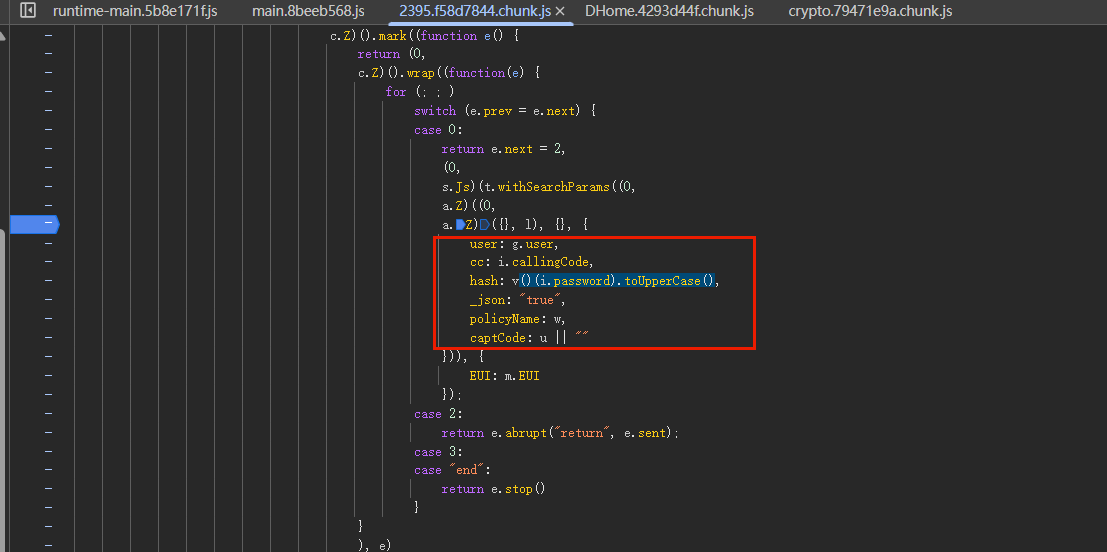

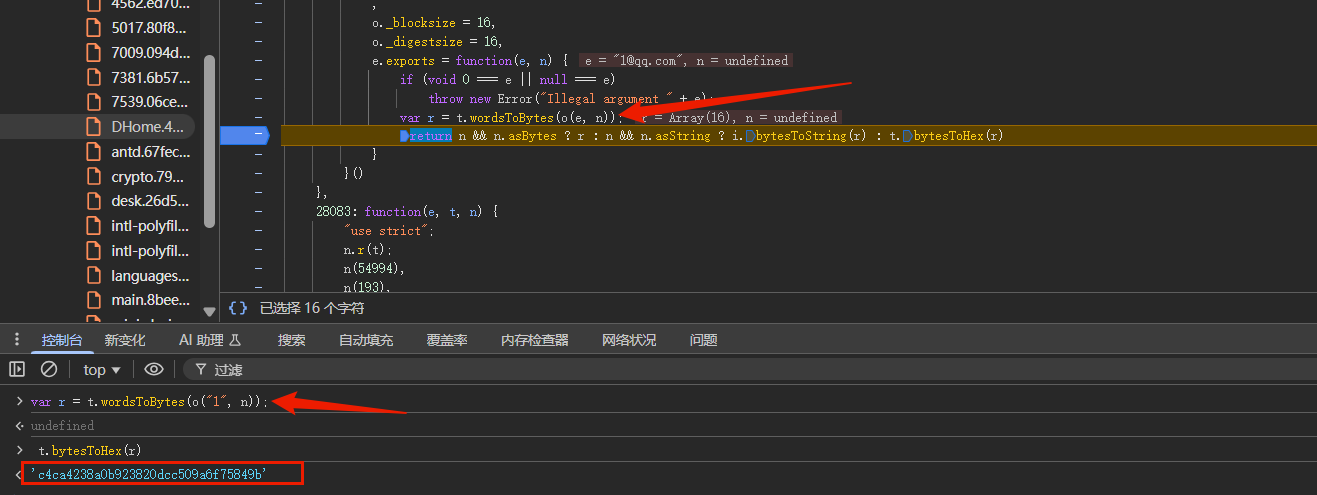

那麽開始分析咯,通過搜索關鍵詞找到這個位置斷點:

這段意思是v函數傳入原始密碼后加密最終全部大寫作爲加密後的值。

hash: v()(i.password).toUpperCase()

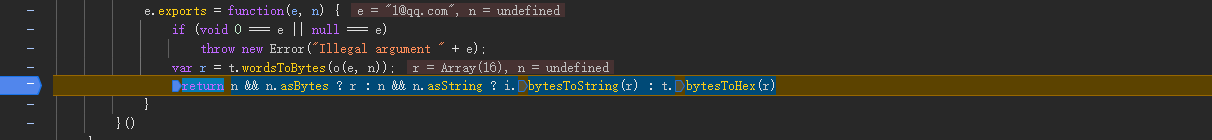

進入v函數發現 return n && n.asBytes ? r : n && n.asString ? i.bytesToString(r) : t.bytesToHex(r)

最終走的是 t.bytesToHex(r) ,然後e是傳入的密碼,那麽可以先進行測試,我傳入1,最終加密生成c4ca開頭,熟悉的朋友可能想到了,這就是標准的md5加密,沒錯就是這樣。

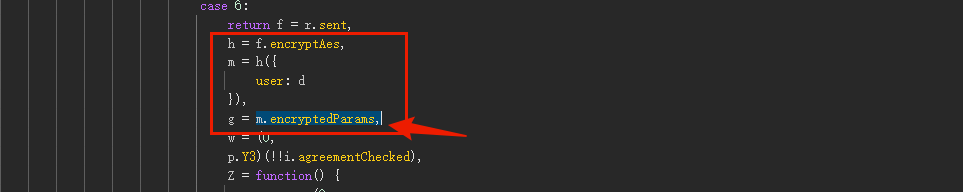

user參數:

往上翻就找到了這個位置,看樣子是aes加密。

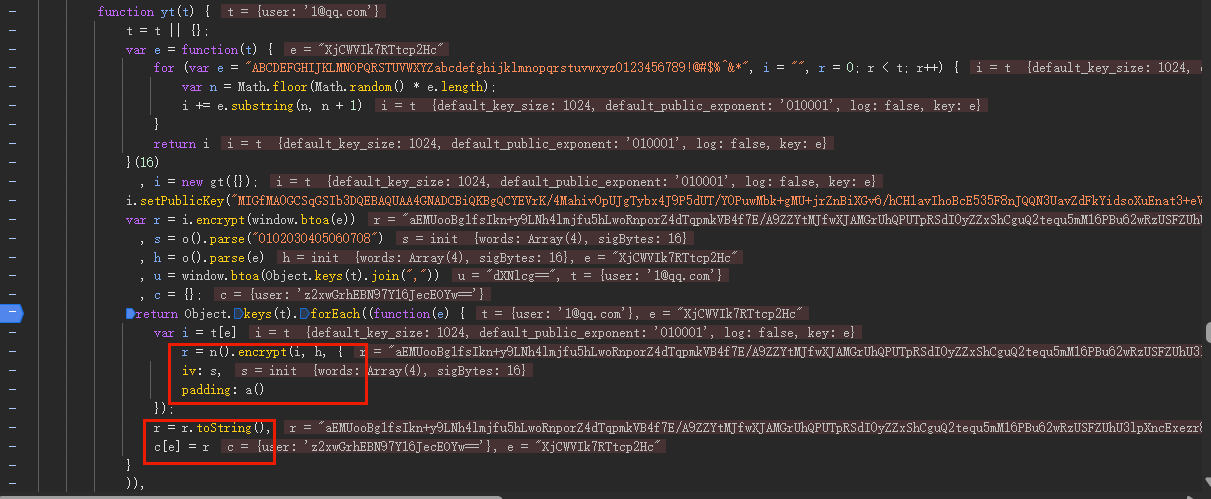

跟進去,EUI也在這裏,總之最後交給gpt來分析與生成代碼。

最後是成品: